YouTube Tutorial

Herzlich willkommen zu einem neuen Tutorial 🙂

In diesem folgenden Beitrag lernen wir Folgendes:

- Wir virtualisieren OpenWrt auf einer KVM

- Dabei werden wir auch OpenWrt konfigurieren

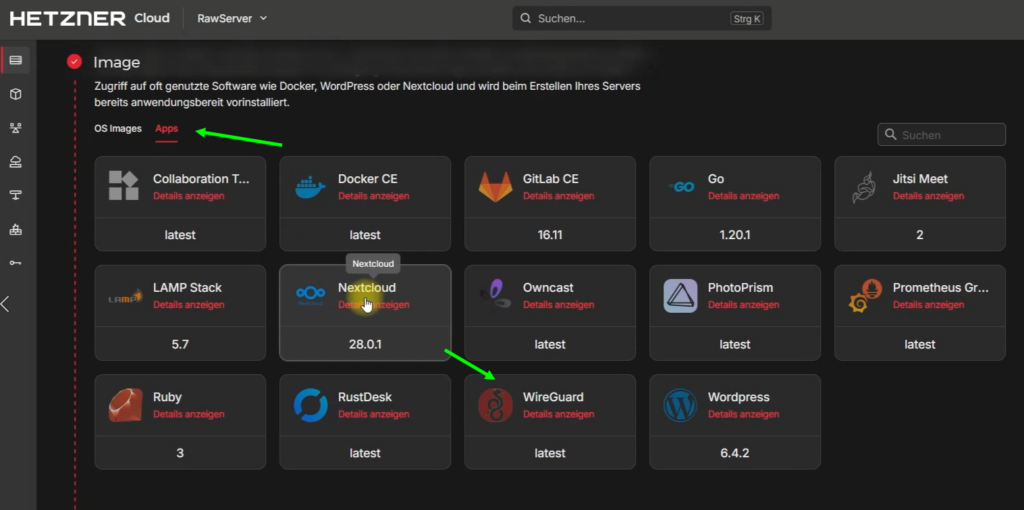

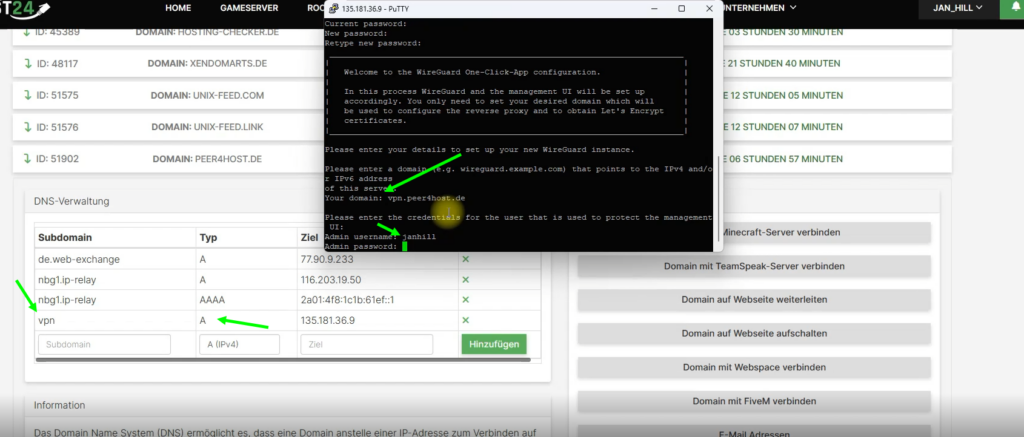

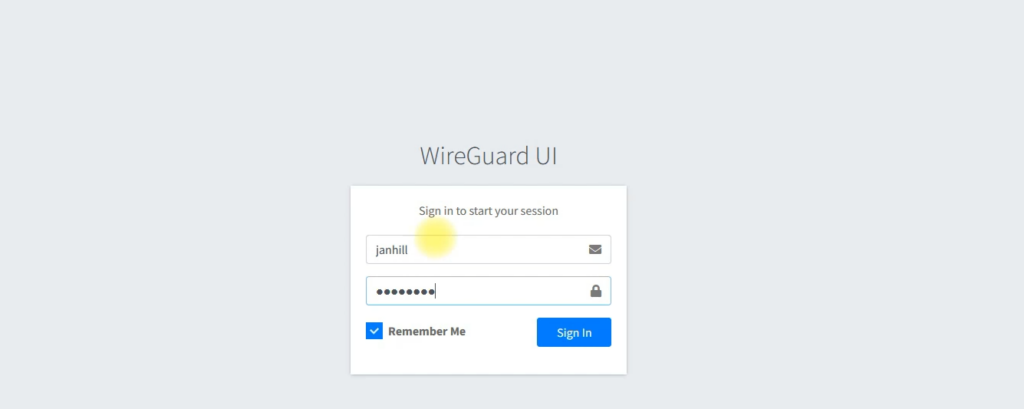

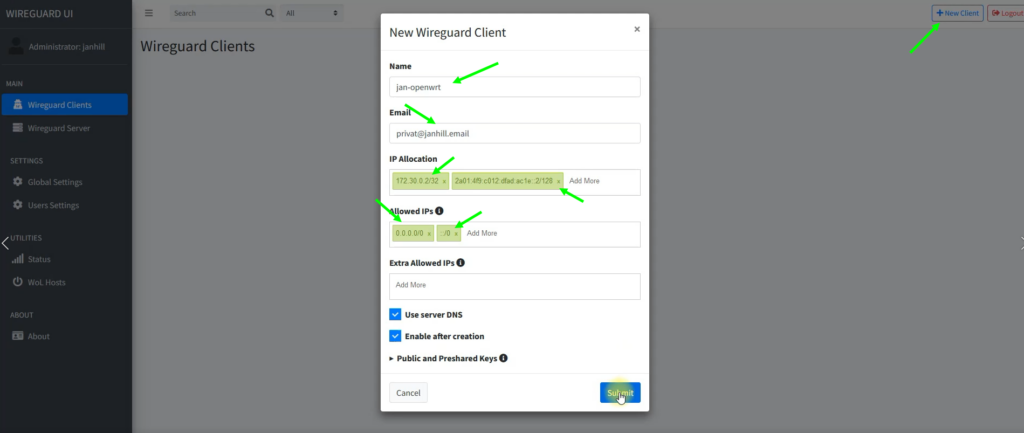

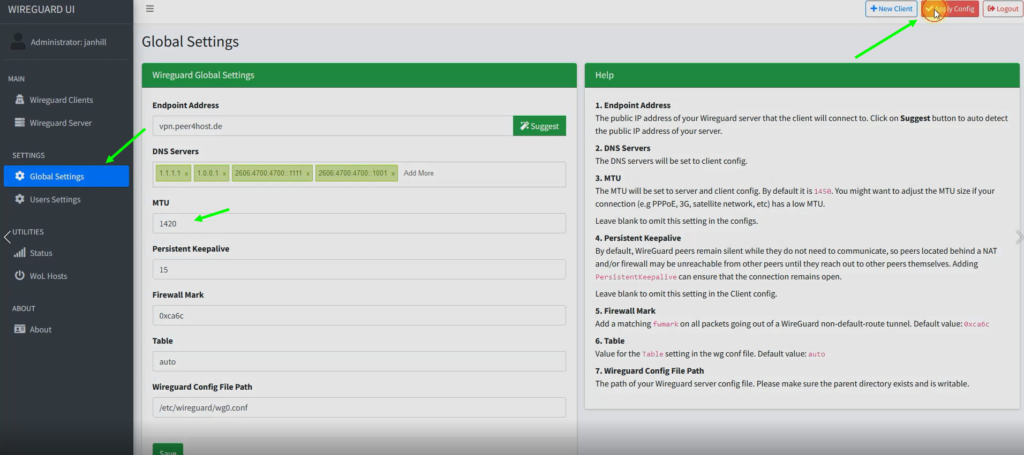

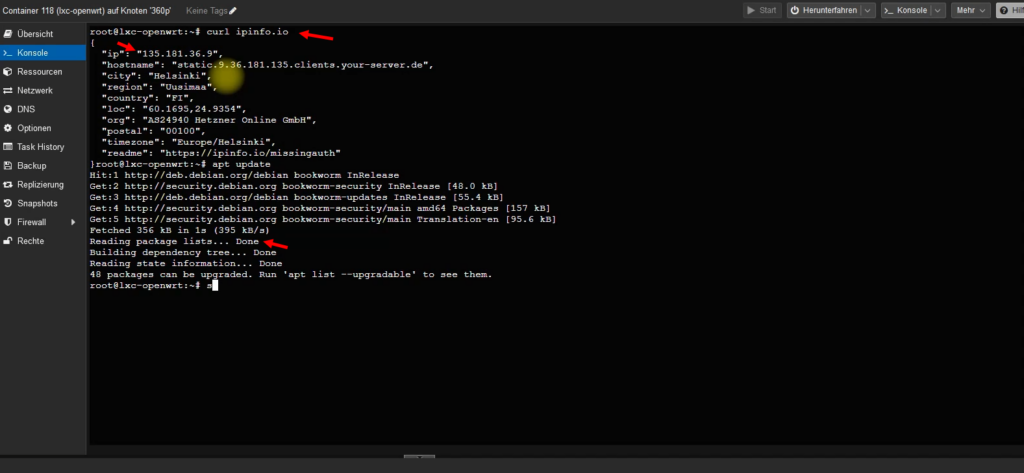

- Zudem werden wir über einen Cloud-Anbieter / Hetzner einen WireGuard Server deployen

- Und werden unseren Tunnel Aufbau mit OpenWrt, mit NAT realisieren

Was gehört noch dazu?:

- Wir werden als Zusatzerklärung via Gparted eine Partition erweitern für OpenWrt

- Eine neue vmbrX erstellen innerhalb Proxmox für den Firewall Ausgang (LAN)

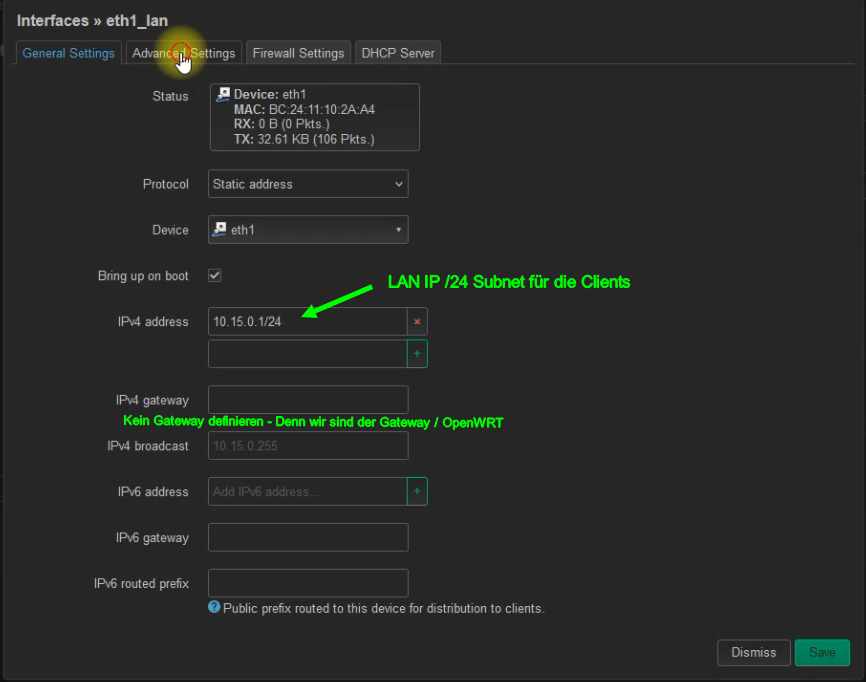

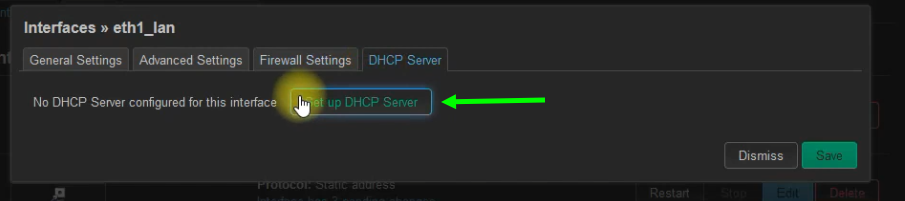

- DHCP Server hierfür aktivieren

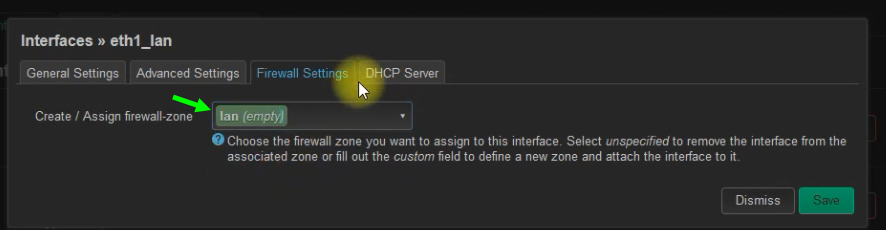

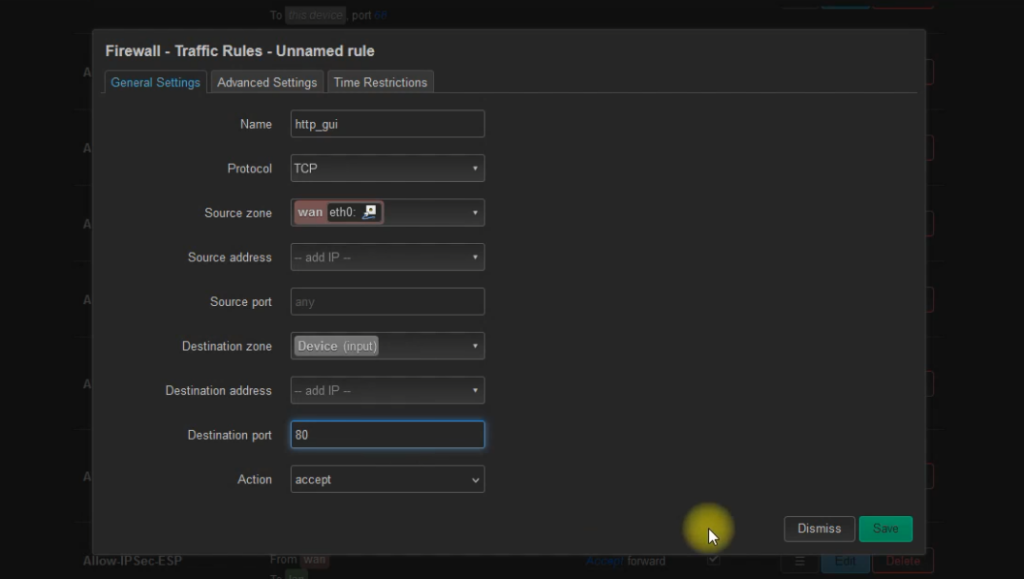

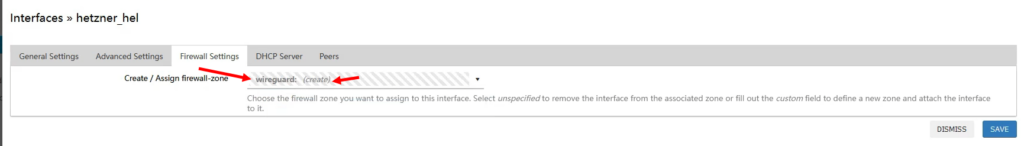

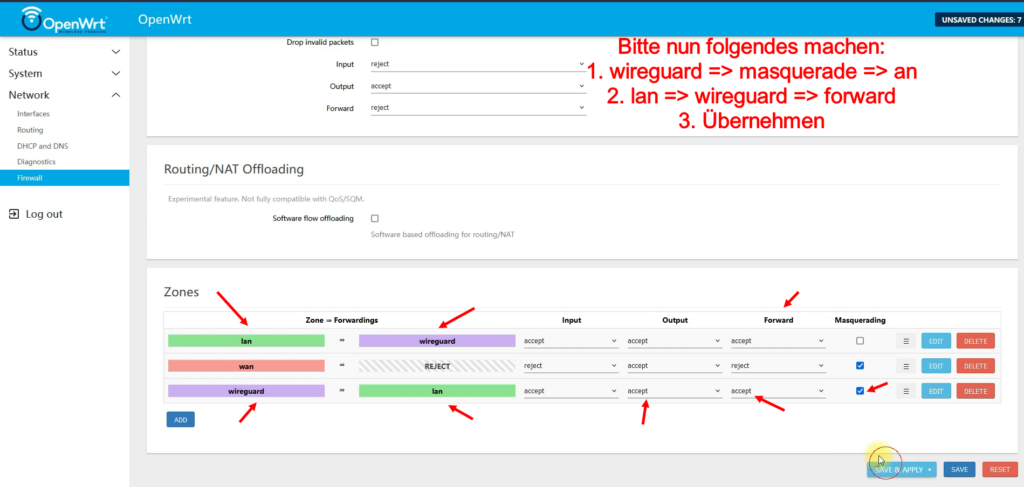

- Wir beschäftigen uns mit den Firewall Zonen innerhalb OpenWrt

- Pakete installieren in OpenWrt, um dies zu ermöglichen z.B luci-proto-wireguard

Das sind erstmal die ersten wichtigsten Schritte um das Resultat eines einfachen NAT VPN Systems zu ermöglichen. Dabei bekommen alle unter LAN_OUT die jeweiligen lokalen IP-Adressen zugewiesen (DHCPv4), die dann auch direkt zu den Hetzner VPN-Tunnel geroutet sind.

Hilfreiche Links für das Tutorial

Hier sind alle verfügbaren Links, die in diesem Tutorial vorkommen. Manche müssen aber als Werbung markiert sein.

1. KVM / VM erstellen und anpassen für OpenWrt

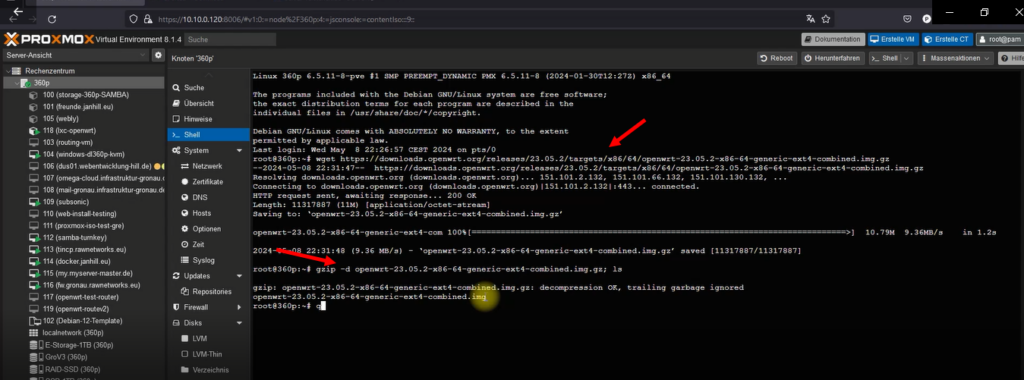

Bitte den Download am besten im Verzeichnis /root ablegen und in der Haupt Shell das ganze ausführen.

Bei den anderen Bereichen wie CPU und RAM Einstellung könnt das ganze individuell anpassen. Aber ich kann euch vorab sagen das OpenWrt sehr Ressourcen sparend ist, 🙂 1024MB RAM und ein paar Cores werden selbst, das ganze schon meistern können.

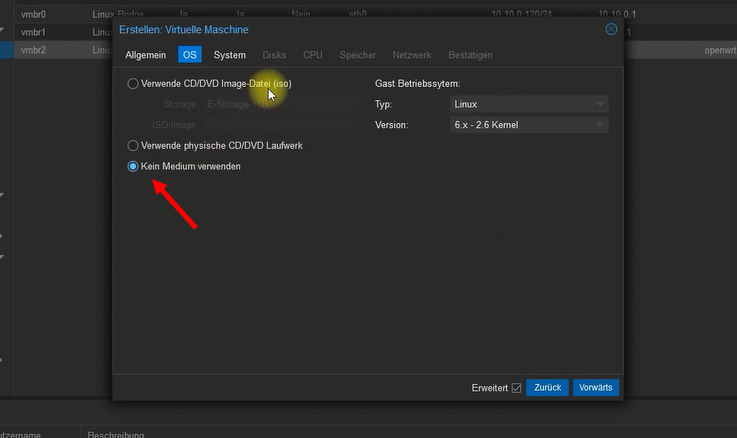

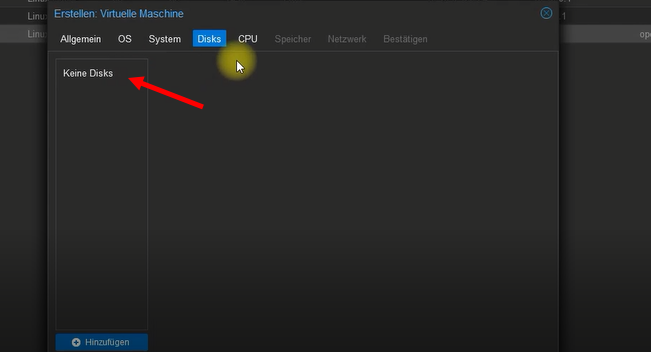

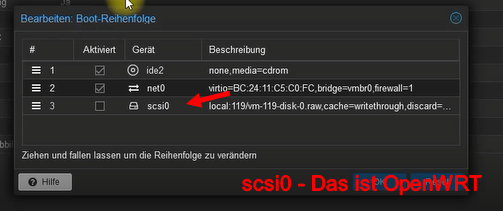

Achtet aber darauf, die virtuelle Maschine noch nicht zu starten, da erst noch die .img File importiert werden muss und die Bootreihenfolge geändert werden muss.

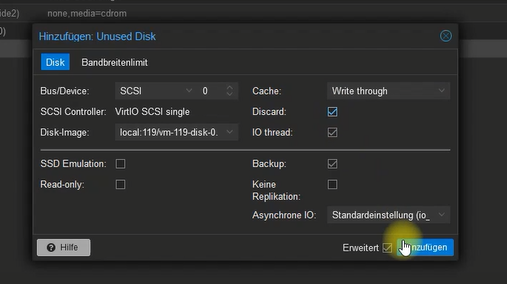

qm importdisk <vmid> <source> <local>Bitte vergisst nicht vmId → 119 ist NUR ein Beispiel, bitte diese ID zu eurer VM ID ersetzen. Auch local ist nur eine Vorlage, die Ihr auch ersetzen könnt. Es ist der Storage / Speicherort. Die Bezeichnungen findet Ihr in den Proxmox gemounteten Storage’s und diesen exakten Namen genauso eingeben eben wie der Storage benannt wurde in Proxmox. 🙂

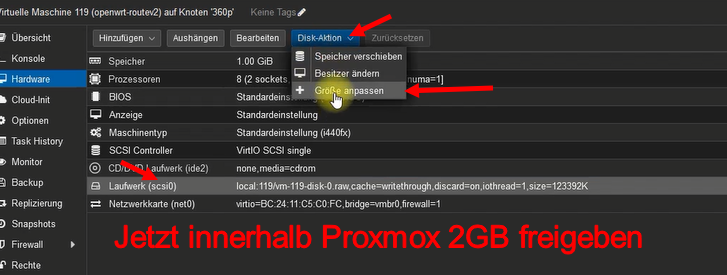

Um nach dem Import die Disk nutzen zu können:

- Cache: Write through

- Discard: ON

- Hinzufügen klicken

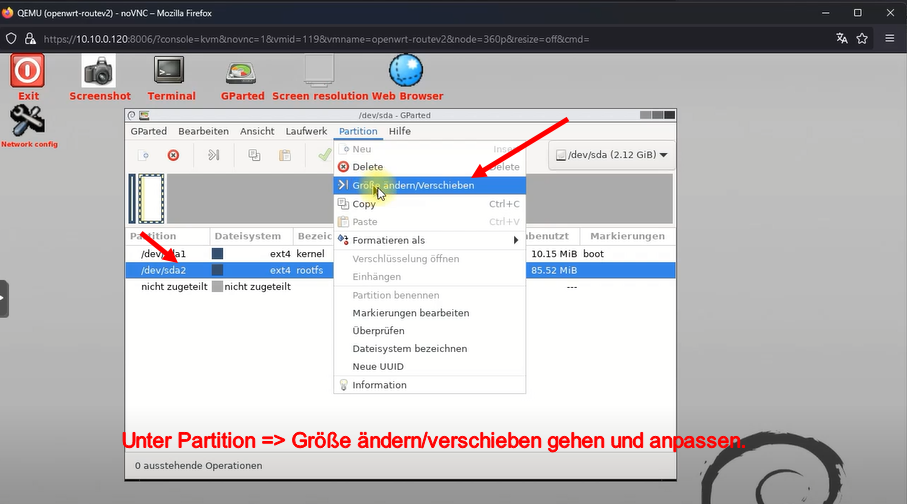

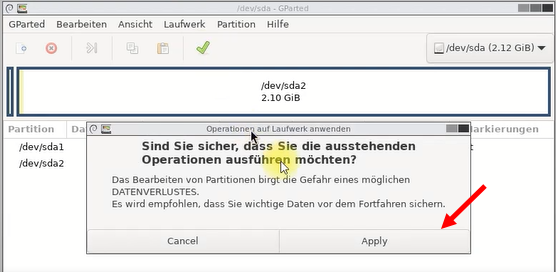

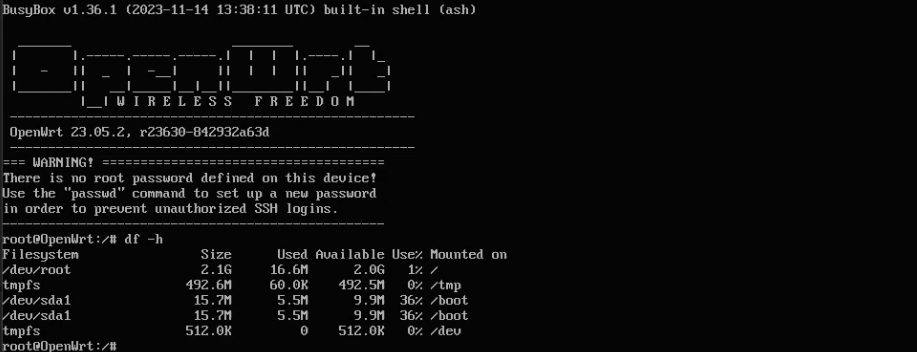

Bitte ladet euch für den zweiten Schritt jetzt Gparted herunter und lädt diese entweder selbst auf Proxmox hoch oder mit dem Proxmox Downloader direkt auf eine beliebige Storage. Gparted werden wir hierfür nutzen, um von 104MB rootfs Storage Speicher von OpenWRT auf 2GB zu vergrößern.

2. Gparted – OpenWrt Partition vergrößern

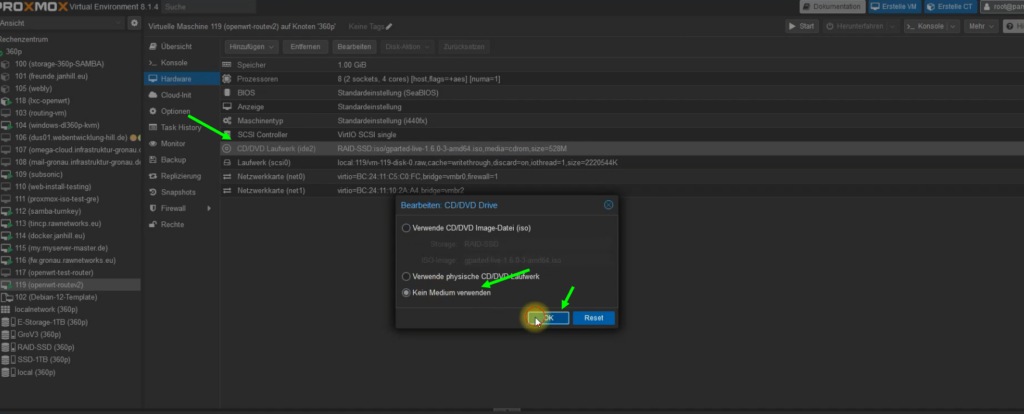

Bitte geht jetzt auf die jeweilige VM unter CDrom Laufwerk und mountet jetzt die frisch heruntergeladene Gparted.iso ein.

Bitte beachtet auch, dass ide2 auf die erste Bootreihenfolge während der Vergrößerung der Partition bleibt, um dann OpenWrt im Anschluss zu booten – sofern wir diese vorab aber partitioniert haben.

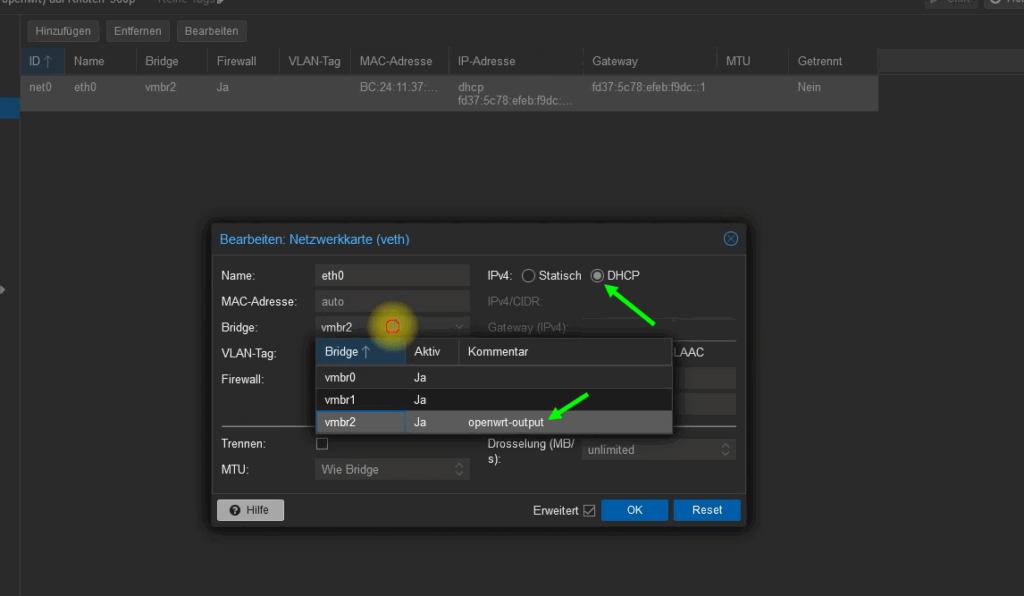

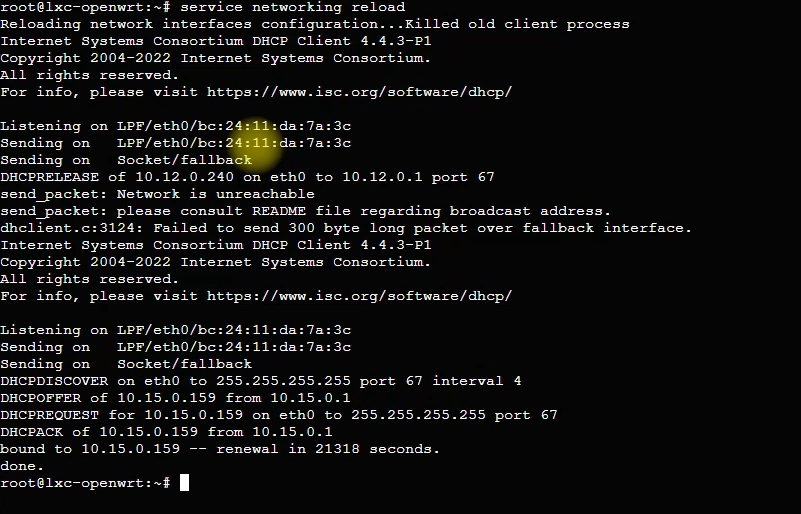

3. Netzwerk Vorbereitung für OpenWrt

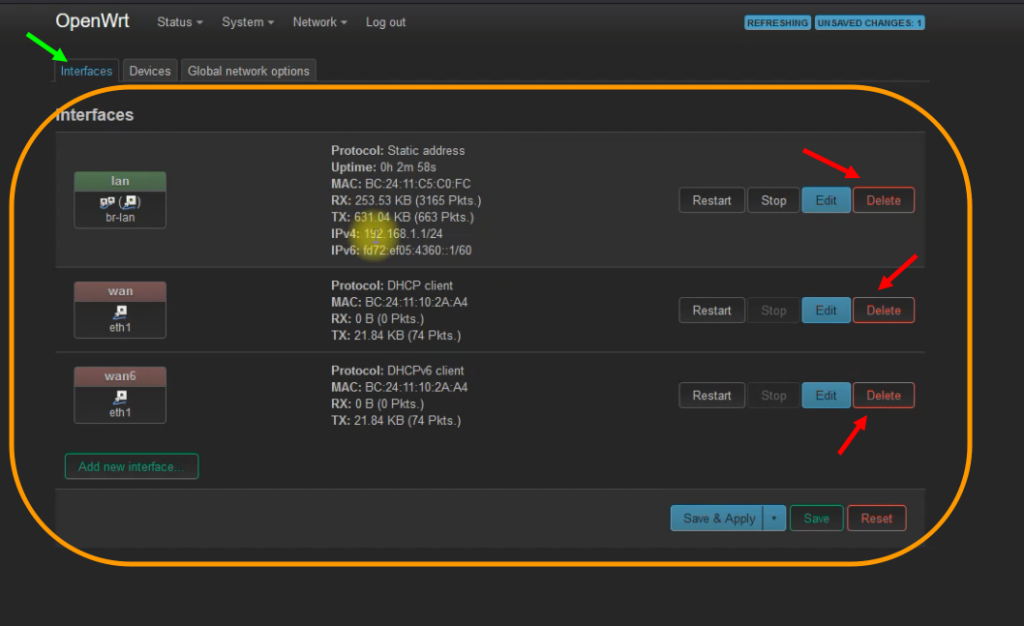

Wir haben mindestens zwei Schnittstellen, jeweils WAN und LAN. WAN bezieht das Internet von beispielsweise Hausrouter und OpenWrt (LAN – OUTPUT) erstellt ein neues eigenes sicheres LAN, wo in unserem ersten Tutorial hier das ganze vorab über Proxmox Host Aufteilung fungiert. Sagen wir die Linux Brücke vmbr2, da lauscht ein zweiter DHCP Server von OpenWrt. Dieser ist aber nur innerhalb des Hosts erreichbar, um andere Heimnetzwerke oder auch Online Server von Ihren Grundfunktionen nicht zu stören. Hier eine Modifikation die auch Proxmox annimmt um darauf auch LXC / VMs mit OpenWrt zu connecten.

3.1 OpenWrt manuelle temporäre IP Zuweisung

# Netzwerk [WAN Schnittstelle flushen]

ip addr flush dev br-lan

# WAN -> IPv4 zur Schnittstelle hinzufügen

ip addr add 192.168.8.100/24 dev br-lan

# Jetzt WAN -> Default Gateway Route setzen

ip r a default via 192.168.8.1 dev br-lan onlink

# onlink nur bei unterschiedlichen Subnetz Bereichen nutzen

# Fertig!

# Dies ist im normalfall wenn alles im Anschluss in GUI nochmals dauerhaft eingetragen ist, nur einmalig der manuelle Prozess.

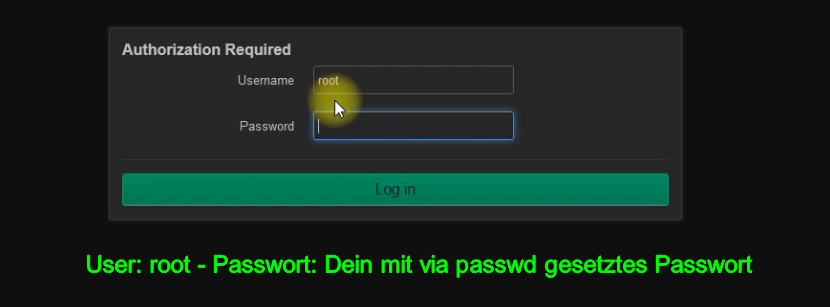

# Web-GUI ist unter https://192.168.8.100/ zu erreichen

# Nutzername: root

# Passwort: * von euch gesetzt *

Achtung: Innerhalb der KVM Konsole ist ein nur Englisches Layout aktiv.

Bitte also auf eingaben achten bei der Tastatur.

Warnung: Bitte jetzt root Passwort setzen.

passwd Jetzt könnt Ihr normalerweise innerhalb des WAN / Hausnetzes auf OpenWrt zugreifen.

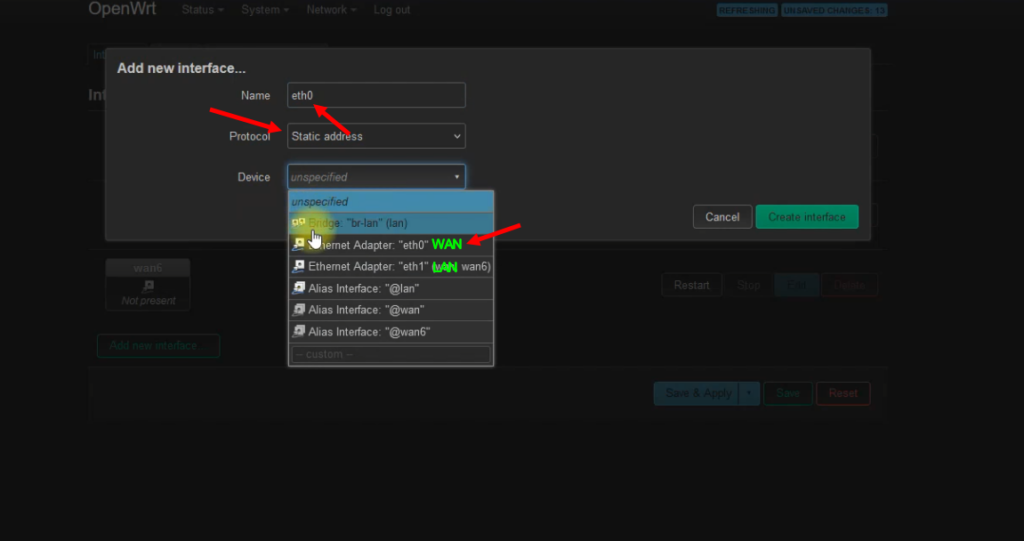

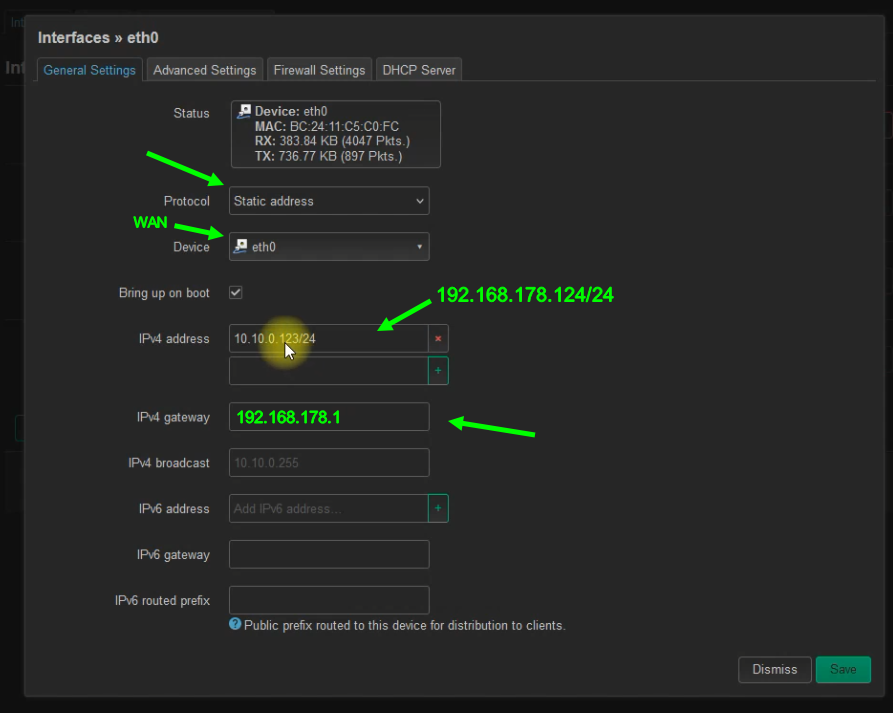

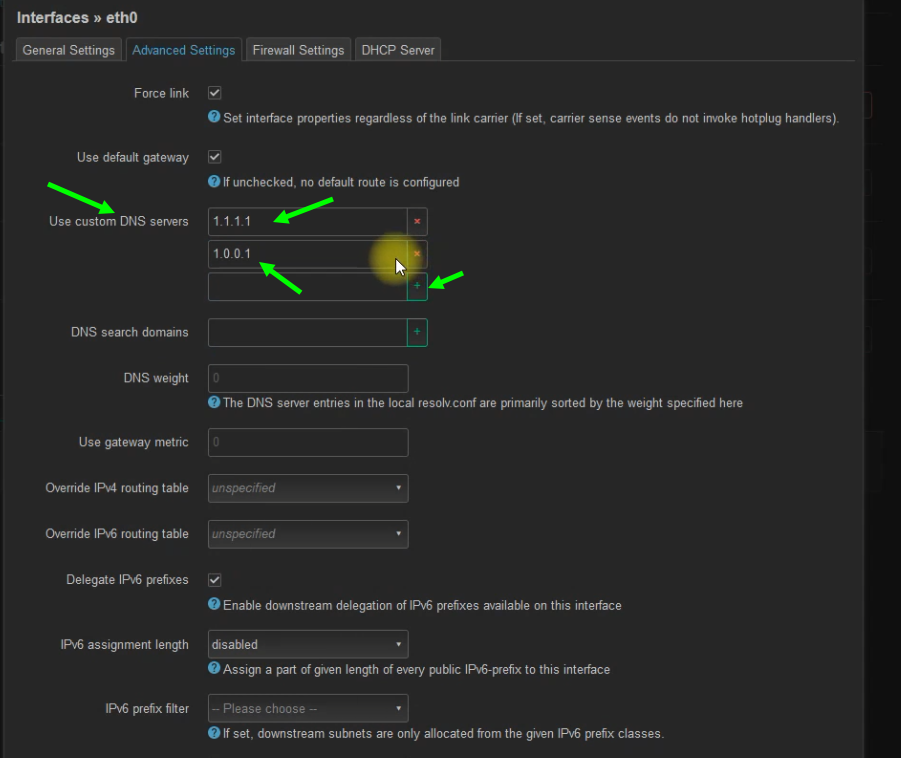

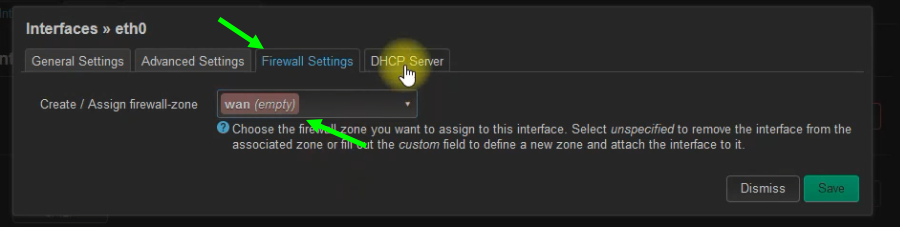

3.2 Wir konfigurieren OpenWrt / Interfaces

INFO: Für WAN bitte keinen DHCP Server konfigurieren, das machen wir nur bei LAN Interfaces

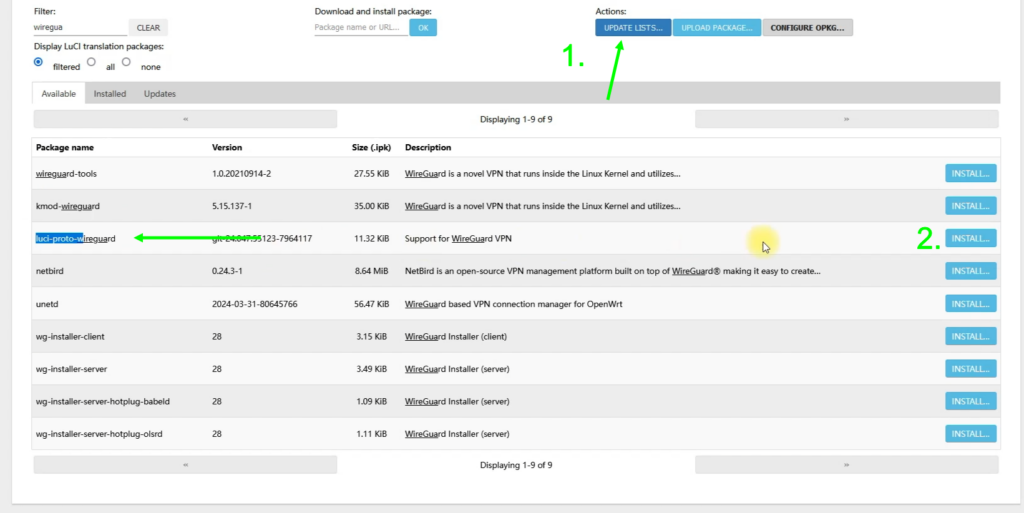

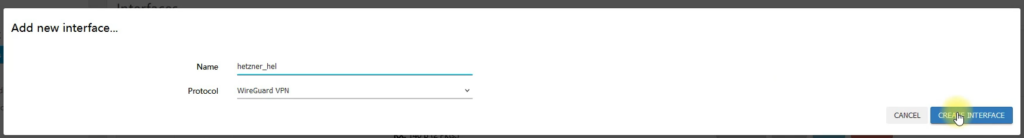

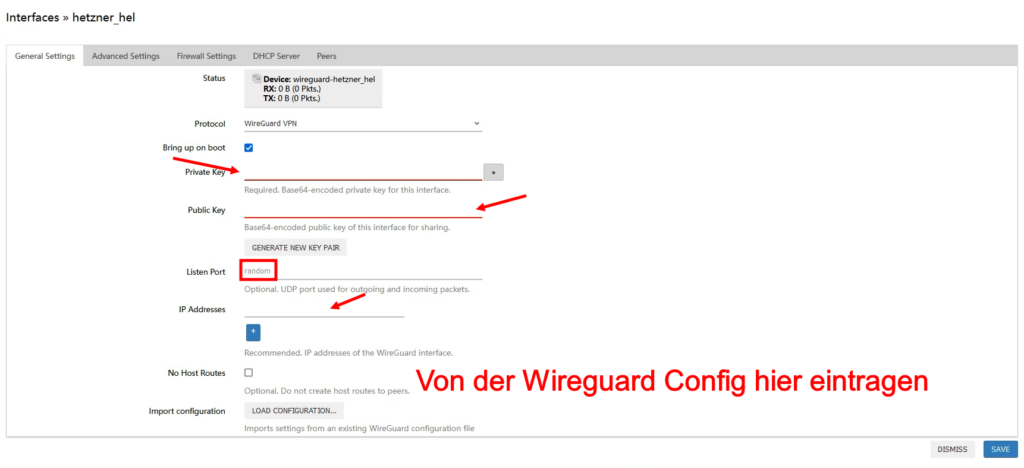

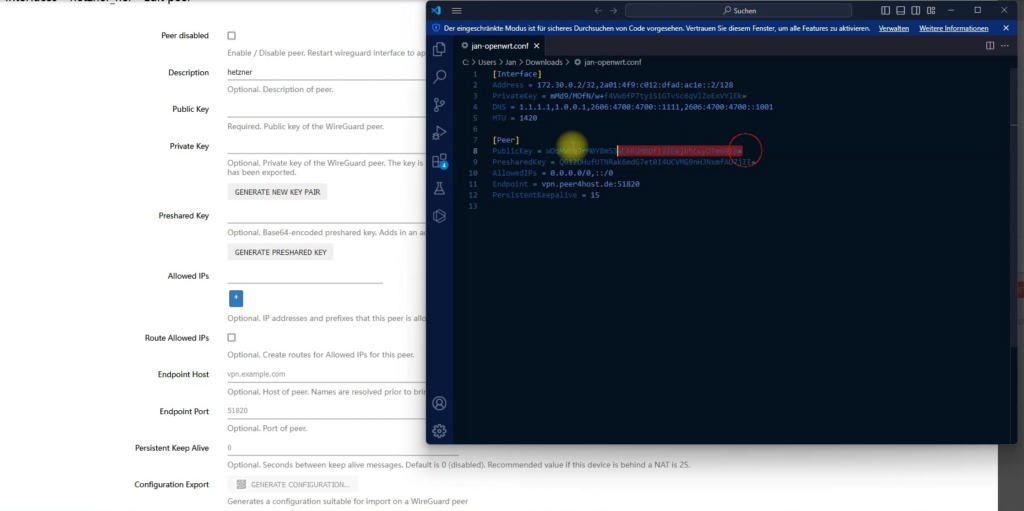

4. WireGuard auf OpenWrt

Wir gehen dazu in OpenWrt auf: System → Software.

Und installieren das Paket: luci-proto-wireguard.

Beachtet hierfür, dass die ersten Updates von der Repository erfolgen.

Für jedes neues Protokoll Installation sei es WireGuard etc., empfehle ich die OpenWrt einmal neu-starten.

Dazu geht Ihr auf System → Reboot.

Schreibe einen Kommentar