Willkommen!

Herzlich willkommen zu diesem Tutorial, 🙂 in diesem Tutorial möchte ich euch die Installation von Cloud Panel erklären. Zudem wie man auch seine Ports und Zugänge effektiv schützt von äußerem Einfluss von Bots, Scannern etc. mittels internes VPN (WireGuard – Site-To-Site).

1. Was ist Cloud Panel?

Cloud Panel ist eine kostenlose Webhosting Software, worauf man seine Webseiten hosten und verwalten kann. Es ist eben ein Self-Hosted Control Panel für die eigene Webseitenverwaltung. Ich selbst nutze bereits auch Cloud Panel und es läuft alles reibungslos! 🙂 Ich denke auch das es eine gute Alternative ist für die kostenpflichtigen Webhosting Softwares ist, denn es ist leicht zu installieren, verwalten und ist nicht unübersichtlich.

2. Welches Linux OS sollte ich nutzen?

Ich nutze für dieses Tutorial Ubuntu 22.04 mit 8192 MB RAM. Auch Debian 11 sollte möglich sein, also eben eines von den beiden Varianten. Das Cloud-Panel ist ein guter RAM Verbraucher, deswegen empfehle ich 8 GB RAM oder höher, sofern möglich. Es ist auch egal, ob es auf einem dedizierten Server gehostet wird oder per mindestens KVM Virtualisierung.

3. So installierst du das Cloud-Panel

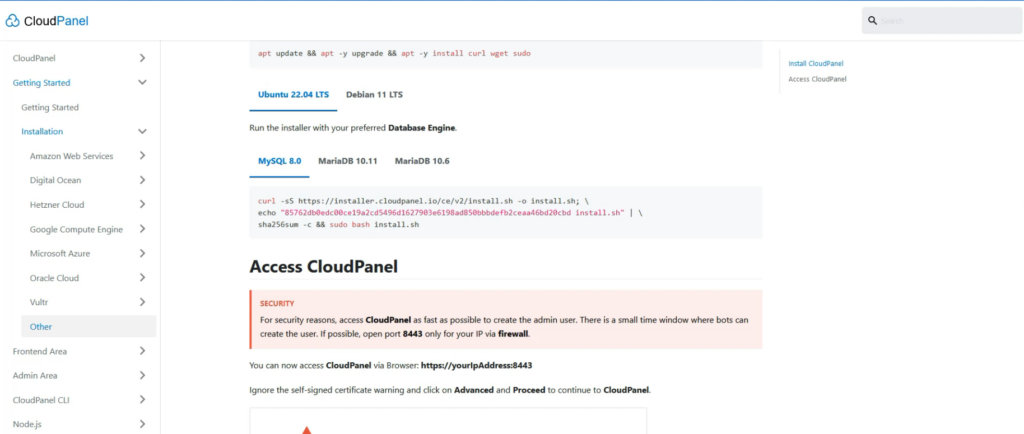

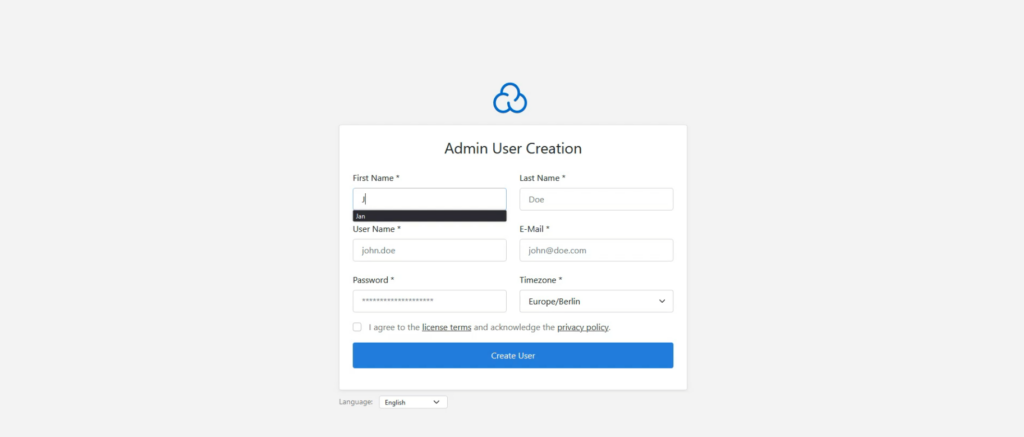

Auf CloudPanel.io können wir die ersten Installationsschritte befolgen und den Installer Code kopieren und direkt in der SSH Konsole einfügen und mit ENTER das ganze starten. Danach ist erstmal nichts mehr zu unternehmen, bis die Installation abgeschlossen ist.

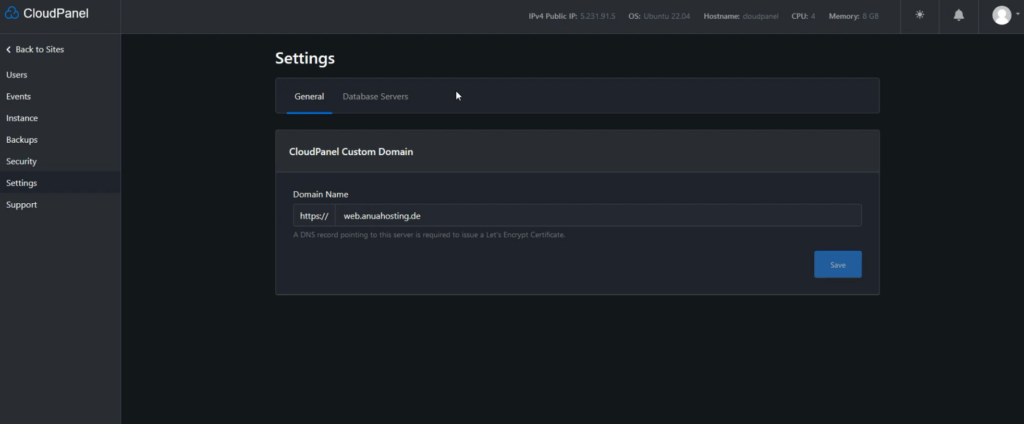

3.1 Jetzt eine Domain oder Subdomain nur für Cloud Panel Zugang anlegen

Damit wir mit einem echten SSL-Zertifikat eine sichere Verbindung über das Cloud-Panel aufbauen können, müssen wir dafür eine Domain bereithalten. Das kann ein @ – für root Domain Record sein, oder ein z.B web.example.com Eintrag sein, also ein sogenannter Subdomain Eintrag bei dem jeweiligen Domainprovider.

Danach wird automatisch im Hintergrund ein Let’s Encrypt Zertifikat für die jeweilige angelegte Cloud Panel Domain angefordert und installiert.

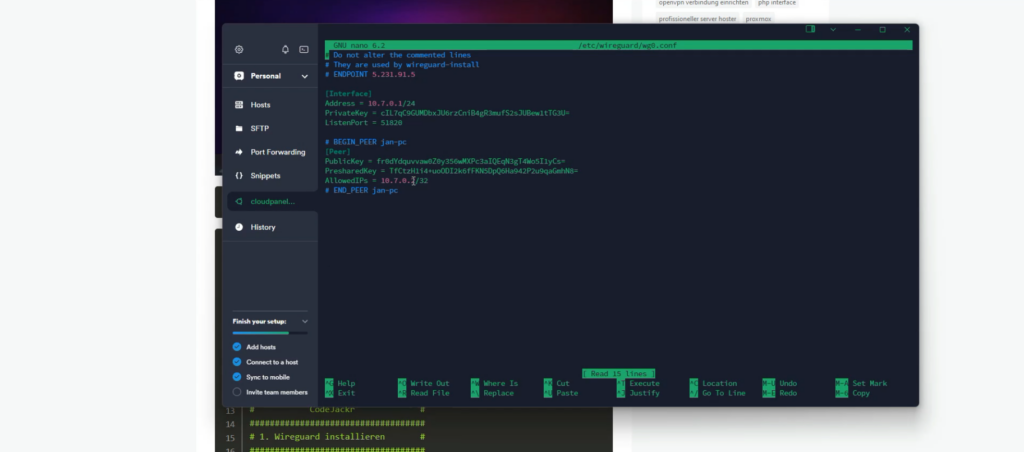

4. WireGuard Server installieren für interne Absicherung

Zum Wireguard installer – hier hatte ich bereits ein Tutorial mit einem Einrichtungsinstaller für WireGuard Server veröffentlicht. Ihr braucht zwar nicht das LXC Tutorial für dieses Tutorial befolgen, aber den Installer könnt Ihr gerne trotzdem euch einmal kopieren 😉 Er hilft euch bei der Installation eines WireGuard Servers und das ganz automatisch mit kompletter Einrichtung. Beachtet, dass ein zusätzliches Skript im /root/wireguard-install.sh geladen wird, worüber Ihr im Anschluss nochmal das Skript die 777 Rechte vergibt und dann darüber weitere Clients erstellen könnt, für die WireGuard Client und Server Authentifizierung und lokale VPN IP-Adressen vergab. Auch damit Ihr nicht zwingend mit der öffentlichen IP-Adresse während der Verbindung surfen müsst, könnt Ihr das Ganze im Hintergrund halten. Mit der Site-To-Site Funktion kann man dies umsetzten.

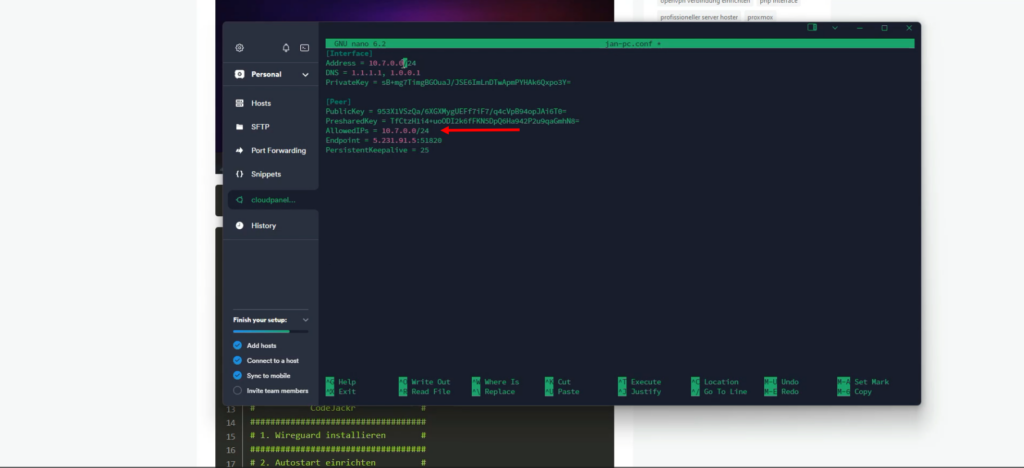

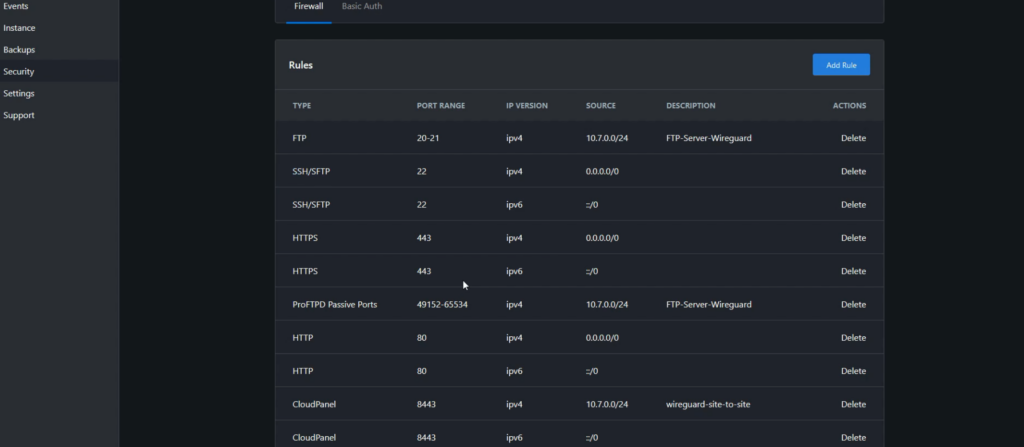

Unter AllowedIPs kann ich jeweils im Client das 10.7.0.0/24 freigeben, sodass im Endeffekt alle Clients in dieses Netz mich erreichen können oder umgekehrt. Das bedeutet also nehme ich 0.0.0.0/0 als route raus und trage z.B mein nur Internes VPN-Subnetz 10.7.0.0/24 ein, so würde ich automatisch in der Site-To-Site Modus gehen. Ich hätte also nicht die direkte Webserver-IP als Internetzugang, sondern meine bestehende Haus-IP und bin trotzdem mit dem Lokalen WireGuard Netzwerk verbunden. Darüber hinaus können sich dann alle Clients austauschen innerhalb des sicheren virtuellen Netzwerkes. 10.7.0.1 würde dann dem Gateway bzw. WireGuard sein, wo sich dann automatisch das Cloud-Panel befindet. Ich könnte also dann in der integrierten Cloud Panel Firewall den IPv4 Subnetz Eintrag ändern zum gewünschten Client oder WireGuard Subnetzes. Wenn ich also zusätzlich Cloud Panel sage, mache nur den Port z.B FTP (21) frei für das WireGuard Netzwerk 10.7.0.0/24, dann würden nur interne autorisierte und verschlüsselte Datentransfers genehmigt werden und im globalen Internet wäre dann auch Port 21 (FTP) nicht zu erreichen außer er befindet sich in der sicheren Netzwerkumgebung. Das ist eine von den sichersten Methoden und Standards.

Im Source Bereich einfach dann von 0.0.0.0/0 auf z.B 10.7.0.0/24 setzen und speichern.

So würden dann automatisch die Ports nicht mehr öffentlich erreichbar sein, sondern nur Intern im Sicheren WireGuard Netzwerk.

Schreibe einen Kommentar